3 часа назад

Как подготовиться к внедрению PAM

Глоссарий

PAM (Privileged Access Management) — класс решений для управления, контроля и аудита привилегированного доступа.

SIEM (Security Information and Event Management) — класс решений для централизованного сбора, хранения, корреляции и анализа событий информационной безопасности для выявления угроз и инцидентов.

IDM (Identity Management) — класс решений для управления жизненным циклом учётных записей, ролей и полномочий пользователей.

IAM (Identity and Access Management) — класс решений для централизованного управления цифровыми идентичностями, аутентификацией и правами доступа к корпоративным ресурсам.

SSO (Single Sign-On) — технология единого входа, позволяющая пользователю использовать одну учётную запись для доступа к нескольким приложениям или системам.

ITSM (IT Service Management) — решение к управлению ИТуслугами, включающий их планирование, предоставление, поддержку и постоянное усовершенствование.

On-premises — схема развертывания решения в собственной инфраструктуре организации.

RADIUS (Remote Authentication Dial-In User Service) — сетевой протокол для аутентификации, авторизации и учета доступа пользователей.

Just-in-Time Access (JIT Access) — предоставление доступа только при необходимости и на ограниченное время.

программный оболочку (Application Programming Interface) — набор правил, методов и интерфейсов для взаимодействия между приложениями и системами.

IdP (Identity Provider) — система, выполняющая аутентификацию пользователя и передающая приложениям сведения о его личности и параметрах доступа, яркий представитель данного класса это Keycloak.

SMS-шлюз (SMS Gateway) — сервис или компонент, позволяющий интегрировать отправку и прием SMS-сообщений в корпоративные системы и приложения.

Мини-гайд

Подготовка к внедрению PAM-системы — это комплексный проект, выходящий далеко за рамки несложный установки программного обеспечения. Его успех напрямую зависит от тщательного планирования и внимания к человеческому фактору.

Основные шаги для подготовки и минимизации будущих проблем можно разделить на четыре ключевых этапа.

Этап 1: Оценка и Стратегия — ваш план местности

Это фундамент всего проекта. Начать внедрение без детального плана — одна из самых распространённых и опасных ошибок.

Инвентаризация и классификация:

Проведите тотальный аудит. Необходимо выявить все привилегированные учётные записи, в том числе учётные записи (УЗ) сервисов, приложений, роботов (RPA) и api. Часто организации не подозревают о существовании теневых учётных записей или о том, что у бывших сотрудников всё ещё есть доступ.

Оценка рисков и бизнес-требований:

Определите критические системы и активы, компрометация которых наносит наибольший ущерб бизнесу. Понимание бизнес-процессов поможет избежать конфликта между безопасностью и производительностью на более поздних этапах.

Этап 2: Проектирование — создаём архитектуру

На этом этапе вы определяете, какой будет ваша PAM-система и как она впишется в существующий ландшафт.

Выбор решения:

Учитывайте архитектуру вашей ИТ-инфраструктуры (on‑premise, облако, гибрид), требования к масштабируемости и возможности интеграции с существующими системами (IAM, SIEM, ITSM). Недооценка сложности интеграции — частая причина проблем на старте.Планирование архитектуры:

Продумайте архитектуру, чтобы избежать создания слепых зон. Весьма важно не оставлять часть привилегированного доступа вне контроля — в частности, сервисные УЗ. Необходимо продумывать компенсирующие методы контроля для УЗ, которые по каким-то причинам не могут быть добавлены под управление РАМ. Обязательно необходимо продумать и проверить планы резервного копирования, восстановления и резервного доступа.

Этап 3: Пилот и поэтапное добавление — учимся на малом

Критически важно развёртывать систему постепенно, а не большим взрывом.

Начните с пилотной группы:

Выберите одну команду или группу не самых критичных систем. Это позволит вам оценить, как решение работает на практике, выявить узкие места и доработать процессы без риска для всего бизнеса.

Создание и внедрение политик:

Заранее определите чёткие политики доступа. Внедряйте принцип наименьших привилегий, предоставляя пользователям ровно те права, которые необходимы им для работы, и только на то время, когда это нужно (Just-in-Time Access). Это значительно сокращает поверхность атаки.

Этап 4: Люди и процессы — самый значимый фактор

Технически совершенная платформа потерпит крах, если пользователи не будут её понимать и принимать. Это ключевой момент для минимизации проблем в эксплуатации.

Управление изменениями и обучение:

Заранее спланируйте программу обучения для всех категорий пользователей: от рядовых сотрудников до ИТ-администраторов. PAM меняет устоявшиеся рабочие процессы, и без понимания зачем это нужно, вы столкнётесь с активным или пассивным сопротивлением.

Коммуникация:

Объясните выгоды для бизнеса: не просто «ещё один контроль безопасности», а снижение рисков и защита компании. Чем удобнее и прозрачнее будет новая платформа для пользователя, тем выше будет уровень её принятия.

Корректно настроенная РАМ-система позволяет упростить и унифицировать процессы получения привилегированного доступа, добавив не только защита, но и скорость с удобством.

Как Innostage PAM. Управления привилегированным доступом помогает на этапах подготовки к внедрению

Подготовка к внедрению PAM — это не только проектная работа, но и проверка того, насколько выбранное подход готово поддержать каждый этап. Ниже показано, как эти задачи помогает решать Innostage PAM.

Этап 1 Оценка и Стратегия

Innostage PAM даёт возможность упростить процессы инвентаризации за счёт функционала автоматического поиска и взятия под контроль найденных учётных записей (УЗ). А также помогает проводить автоматическую инвентаризацию УЗ на регулярной основе, отслеживать появление новых УЗ и проверять стойкость паролей найденных УЗ.

Этап 2. Проектирование

Innostage PAM имеет широкий перечень готовых коннекторов к различным корпоративным системам (SSO, IDP, каталоги пользователей, почтовая сервис, SMS шлюзы, Radius, центры сертификации) и средствам защиты информации (антивирусы, песочницы). А равным образом предоставляет удобный функционал открытых api для реализации индивидуальных сценариев интеграций.

Этап 3. Пилот и поэтапное внедрение

Innostage PAM предоставляет функционал для контроля уровня привилегий ПУЗ, предоставления временного доступа, в том числе по эфемерным УЗ, и гибкие механизмы управления политиками доступа с возможностью привязываться к различным атрибутам при их построении (теги, группы пользователей, группы устройств с вложенной иерархией, кастомные атрибуты).

Этап 4. Люди и процессы

В Innostage PAM реализован удобный и понятный оболочку, который даёт возможность пользователям быстрее адаптироваться и работать с различными типами целевых ресурсов из единого окна по единому процессу с использованием как веб-терминалов, так и стандартных клиентов администрирования.

Зрелый PAM-подход — это управляемая схема привилегированного доступа на уровне всей инфраструктуры.

Именно такой подход к привилегированному доступу можно реализовать с помощью Innostage PAM.

Innostage PAM — продукт для комплексной защиты корпоративных информационных систем (КИС) от рисков ИБ, связанных с привилегированным доступом на всех уровнях: от инфраструктуры до бизнес-приложений.

Innostage PAM включён в реестр сертифицированных средств защиты информации ФСТЭК России (сертификат №5025 от 30.12.2025, 4 уровень доверия).

Подробнее об Innostage PAM

Читают сейчас

37 минут назад

Покупатели без батареек в контроллере Xbox могут получить их бесплатно

Портал поддержки Xbox от Microsoft заявил, что с декабря прошлого года некоторые контроллеры поставлялись без батареек АА. Теперь клиентам предложат их бесплатно. Читать далее

43 минуты назад

Почему борьба с финансовыми преступлениями требует совместного data-driven подхода

По ходу того как мошенничество всё активнее уходит в зашифрованные платформы, необходимость обязательного обмена данными между банками, финтех-компаниями и социальными сетями становится как никогда оч

48 минут назад

Южная Корея планирует обеспечить малоимущих учащихся бесплатными ноутбуками и компьютерами

Правительство Южной Кореи приняло ряд мер для решения проблемы стремительного роста стоимости компьютерного оборудования для своих граждан. В частности, власти расширят поддержку учащихся из малоимущи

51 минуту назад

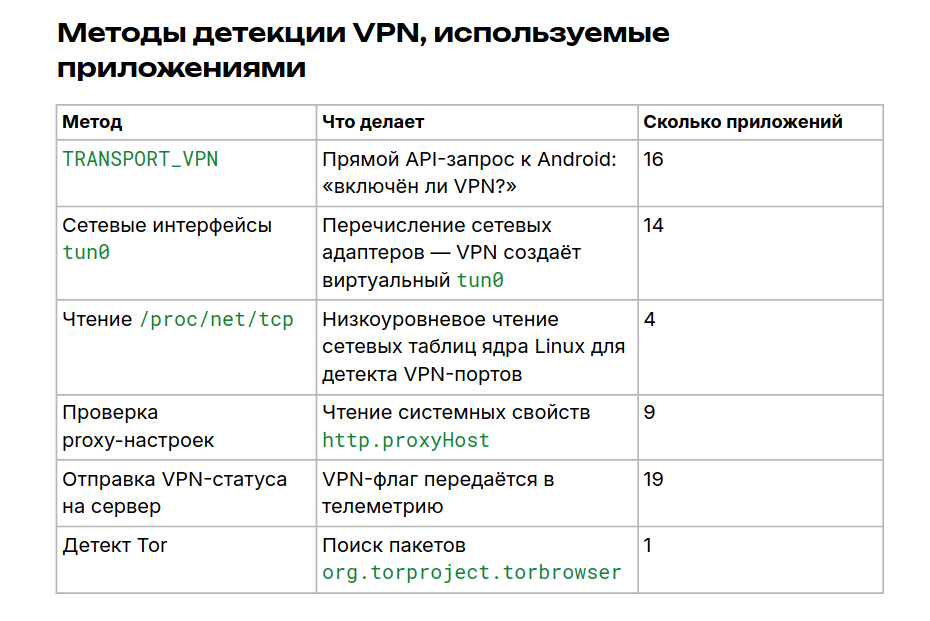

Эксперты RKS Global: из 30 популярных российских Android-приложений большинство детектируют VPN

Эксперты RKS Global протестировали 30 популярных российских Android‑приложений и выяснили, что большинство из низ детектируют VPN, а часть проектов, согласно сетевым логам, отправляют такую информацию

57 минут назад

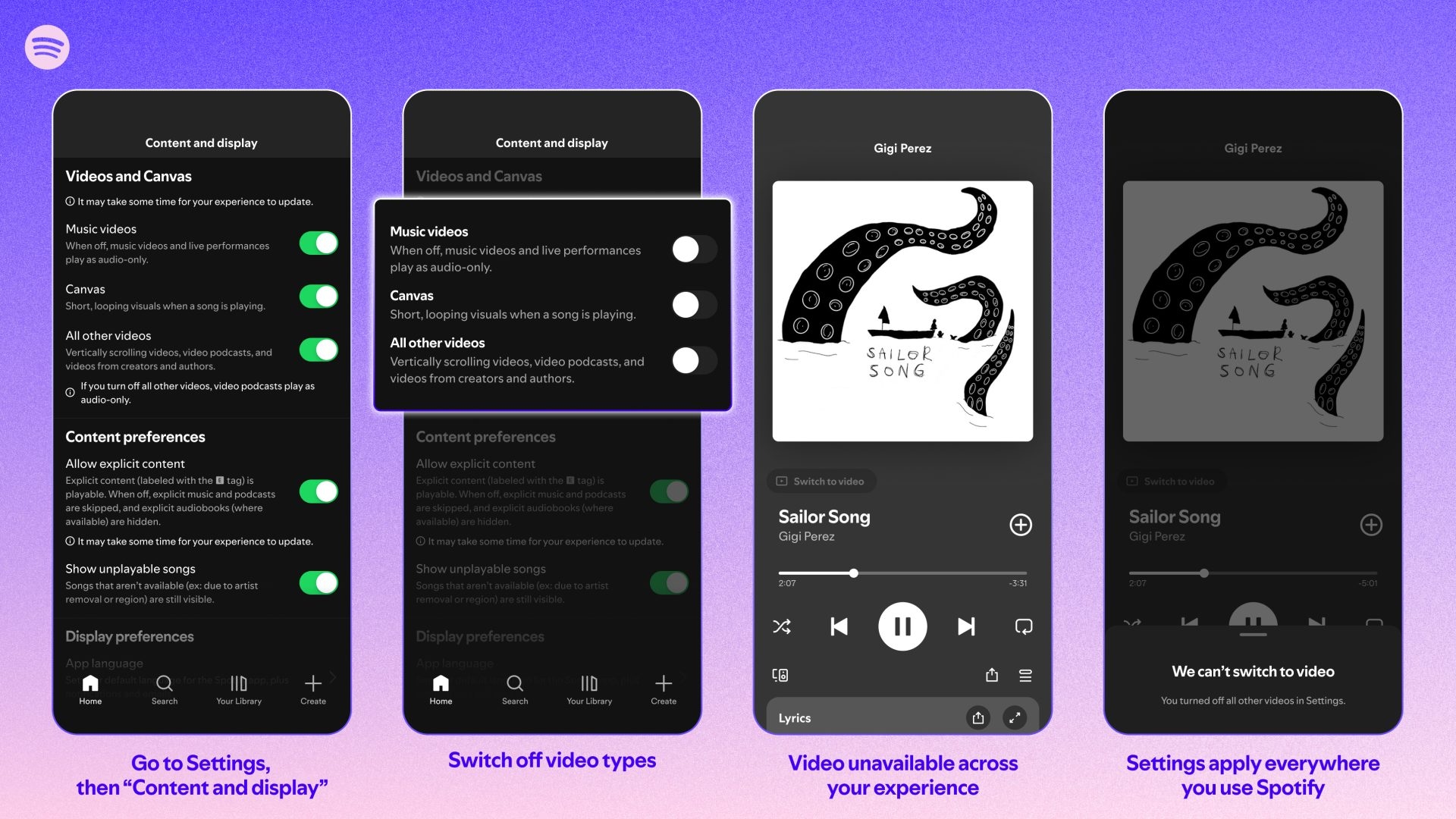

Spotify позволит отключать видео в своём приложении

Spotify представляет новые элементы управления, позволяющие пользователям отключать все видео в приложении. Эти инструменты позволяют выбрать режим работы приложения с акцентом на звук или с улучшенны