1 час назад

Письмо на миллион: как группа Hive0117 обчищает счета компаний через бухгалтерский компьютер

Коротко, вся суть

Hive0117 рассылала бухгалтерам письма с RAR-архивом и паролем прямо в тексте — чтобы проехать мимо антивирусов. Внутри — DarkWatchman RAT. Дальше злоумышленники через ДБО проводили платежи по зарплатному реестру, где вместо сотрудников стояли счета дропов. Антифрод видел обычную зарплатную операцию и пропускал.

Более 3000 компаний получили письма. Средний ущерб при успешной атаке — около 3 млн рублей, максимальный — свыше 14 млн.

Изолированная машина для ДБО, фильтрация архивов с паролем и контроль зарплатных реестров на стороне банка — три вещи, которые реально снижают риск.

В феврале–марте 2026 года группа Hive0117 провела серию целевых атак на бухгалтеров российских компаний. Модель не новая — фишинговое письмо, троян, доступ к ДБО. Но вот дальше — интересно: деньги выводили под видом зарплаты. Антифрод не срабатывал, потому что операция выглядела как обычный платёж по реестру.

Средний ущерб от одной успешной атаки — приблизительно 3 млн рублей. Максимум — свыше 14 млн.

Материал для ИБ-специалистов и тех, кто отвечает за защиту корпоративных финансов: что именно делала группа, как устроена схема обхода антифрода и что с этим делать.

Кто такие Hive0117

Hive0117 (она же WatchWolf) — финансово мотивированная группировка, работает с февраля 2022 года. Бьёт по российским компаниям в промышленности, ретейле, энергетике, медиа, финансах, телекоме и транспорте. Периодически атакует организации в Беларуси и Казахстане.

Раньше группа распространяла вредоносные архивы от имени логистических операторов и госструктур. Сейчас тактика немного изменилась.

Как устроена атака

Шаг 1. Письмо с паролем

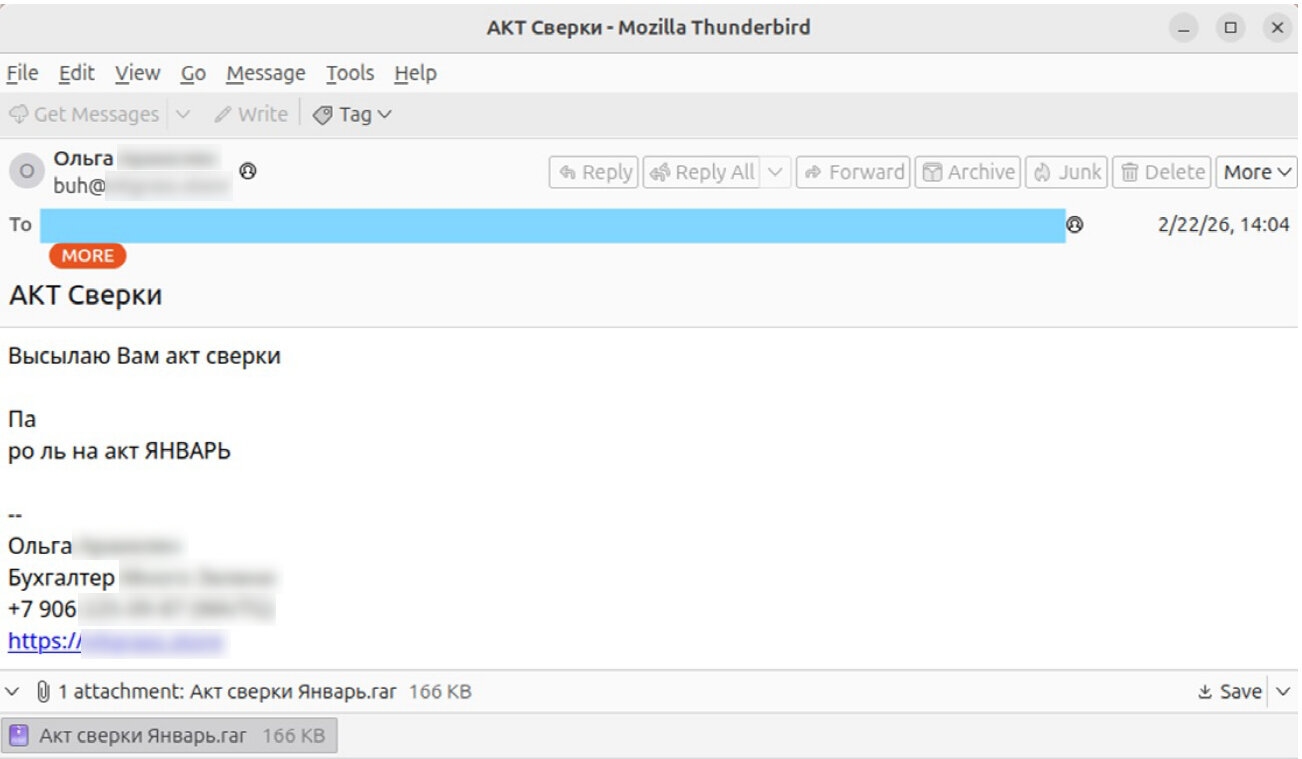

Рассылка шла с предположительно скомпрометированных почтовых ящиков — например, одного московского разработчика веб-сайтов и мобильных приложений.

Темы писем: «Акт сверки», «Счёт на оплату», «Уведомление об окончании срока бесплатного хранения». Вложение — RAR-архив с чем-то похожим на накладную или счёт. Пароль к архиву — прямо в тексте письма.

Это не случайность. Пароль нужен, чтобы почтовые фильтры и антивирусы не смогли проверить содержимое архива. Письмо выглядит как рабочая переписка, архив не вскрывается на лету — письмо доходит до получателя.

Шаг 2. DarkWatchman на машине

Когда бухгалтер открывает архив и запускает вложенный файл, на компьютере устанавливается DarkWatchman RAT — троян удалённого доступа.

После заражения злоумышленники могут:

выполнять команды на машине,

скачивать дополнительные инструменты,

перемещаться по сети,

наблюдать за тем, что происходит на экране.

Главная цель — добраться до системы дистанционного банковского обслуживания, через которую бухгалтер проводит платежи.

Шаг 3. Зарплата дропам

Вот здесь новое. Вместо того чтобы просто провести подозрительный перевод, злоумышленники оформляют платёж через зарплатный реестр. Формально — перечисление зарплаты сотрудникам. По факту — банковские счета в реестре принадлежат дропам.

Антифрод-системы для юридических лиц работают иначе, чем для физических. Транзакция по реестру выглядит как штатная операция. Если проверки не останавливают платёж — деньги уходят.

По данным департамента противодействия финансовому мошенничеству F6, средний ущерб от одной успешной атаки по этой схеме составил приблизительно 3 млн рублей. Максимальная сумма похищенного — более 14 млн рублей.

Масштаб рассылок

Платформа защиты корпоративной почты F6 BEP зафиксировала несколько волн рассылок. Всего письма ушли в адрес более 3000 российских компаний из разных отраслей. В марте частота рассылок выросла. Клиентам F6 письма были заблокированы.

Что делать

Для ИБ-подразделений банков:

Усилить транзакционный и сессионный антифрод для корпоративных клиентов — особенно в части контроля зарплатных реестров.

Регулярно напоминать клиентам об опасности фишинга. Не раз в год, а системно.

Рекомендовать клиентам выделить отдельную рабочую станцию под ДБО — с ограниченным доступом в интернет и без лишнего ПО.

Не оставлять токен подключённым к компьютеру, когда он не нужен.

Для тех, кто отвечает за ИБ на стороне компании:

Проверьте настройки почтовой фильтрации: архив с паролем в теле письма — уже сигнал.

Изолируйте рабочее место бухгалтера с ДБО от общей сети.

Поговорите с бухгалтерией: «Акт сверки» и «Счёт на оплату» в теме письма — классический фишинговый заход.

Настройте двойное подтверждение платежей через зарплатные реестры, если банк поддерживает.

Источники

Отчёт F6 Threat Intelligence по группе Hive0117, март 2026

F6 Business Email Protection (F6 BEP) — данные по заблокированным рассылкам, февраль–март 2026

Публикация CISOCLUB: «Письмо на миллион: группа Hive0117 взламывает компьютеры бухгалтеров и похищает деньги под видом зарплаты», апрель 2026

Читают сейчас

15 минут назад

ИИ-ученый провалил эксперимент — и именно это заинтересовало Nature

Блог Nature опубликовал статью о системе The AI Scientist от токийской компании Sakana AI — первом ИИ, который самостоятельно проходит цельный цикл научного исследования: от генерации идеи и написания

31 минуту назад

Экипаж миссии «Артемиды II» на космическом корабле «Орион» готовится к облёту Луны

По информации НАСА, экипаж миссии «Артемида II» на космическом корабле «Орион» готовится к выполнению облёта Луны. По прогнозам, астронавты при этом манёвре вокруг Луны будут находиться на расстоянии

37 минут назад

Apple вводит проверку возраста на уровне устройств в Южной Корее и Сингапуре

Apple объявила о внедрении проверки возраста пользователей на уровне устройства в Южной Корее и Сингапуре. Это потребуется для использования определённых сервисов и функций, а также для выполнения нек

56 минут назад

Количество мошеннических сайтов, нацеленных на взлом аккаунтов в Telegram, сократилось

Количество ресурсов, нацеленных на угон аккаунтов в Telegram, сократилось более чем в 2 раза: если в I квартале 2025 года в интернете функционировало не менее 7,5 тыс. мошеннических доменов, то в I

1 час назад

Великобритания пытается переманить Anthropic на фоне конфликта компании с Пентагоном

Британские власти пытаются убедить Anthropic расширить присутствие в стране после конфликта AI-стартапа с Министерством обороны США. По данным Financial Times, Лондон обсуждает с компанией несколько в