30 марта 2026, 11:20

Apple: ни одно шпионское ПО ещё не смогло взломать iPhone в режиме блокировки

Представители Apple заявили, что ни одно шпионское ПО ещё не смогло взломать iPhone в Lockdown Mode — специальном экстремальном режиме защиты, который сокращает количество точек входа для атак. Режим разработали для пользователей, которые могут стать целью хакеров: журналистов, дипломатов, политиков и активистов.

Lockdown Mode представили летом 2022 года. При активации режим блокирует инвестиции в сообщениях, отключает часть веб-функций и шрифтов, ограничивает входящие вызовы списком контактов, отключает поддержку 2G / 3G и запрещает подключаться к незащищённым сетям Wi-Fi. В дополнение к этого, система автоматически удаляет метаданные фотографий при их отправке и требует обязательной разблокировки iPhone для подключения к компьютеру.

Режим можно включить в настройках. Для этого надо перейти в раздел «Конфиденциальность и защита», пролистать список до конца и выбрать пункт «Режим блокировки».

По данным Apple, нет случаев, когда коммерческое шпионское ПО успешно атаковало бы iPhone в режиме блокировки. Слова компании подтверждают исследователи из Amnesty International, а эксперты Citizen Lab утверждают, что известны случаи, когда Lockdown Mode помог сорвать атаки с помощью шпионского ПО Pegasus и Predator. В одном из разборов лаборатории Google Threat Analysis Group отмечается, режим блокировки помогает защитить пользователей с уязвимыми версиями iOS.

Одновременно Apple и сторонние специалисты не берутся говорить о полной защите iPhone в режиме Lockdown Mode. В теории хакеры могут добраться до личных данных, если будут применять малоизвестные эксплойты, цепочки сложных атак и методы социальной инженерии.

Примечательно, что Apple публично заявила о высоком уровне защиты Lockdown Mode на фоне появления эксплойт-кита DarkSword для iOS на GitHub. Он использует сразу некоторое количество уязвимостей iOS 18.4-18.7 и позволяет незаметно похищать личные информация пользователей, в том числе базы Telegram и WhatsApp, криптовалютные кошельки, сохранённые пароли, историю звонков, записи о местоположении и другую информацию.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

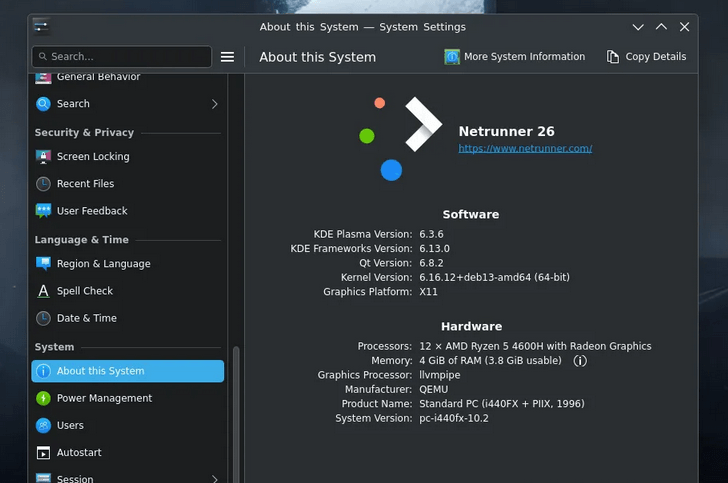

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

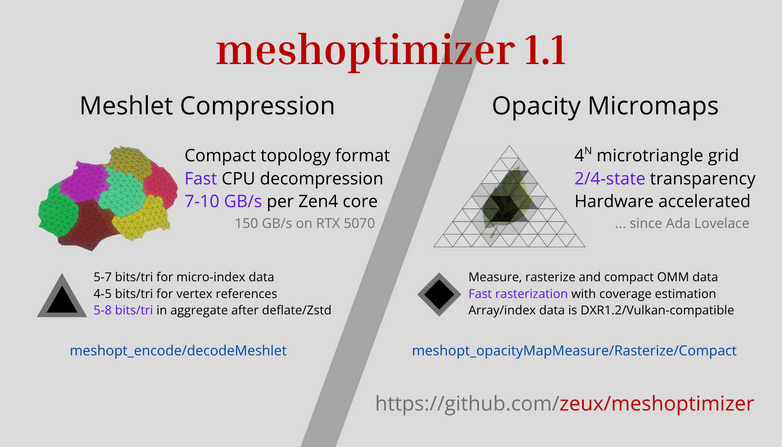

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —