6 марта 2026, 11:07

Bing AI продвигал поддельный репозиторий OpenClaw на GitHub с вредоносным ПО

Функция поиска с ИИ Microsoft Bing продвигала поддельные установщики OpenClaw в репозиториях GitHub. Кроме того, пользователей инструктировали запускать команды, которые развёртывали вредоносные программы для кражи информации и прокси-серверы.

Важно отметить, что OpenClaw имеет доступ к локальным файлам и может интегрироваться с электронной почтой, мессенджерами и онлайн-сервисами. Благодаря этому злоумышленники увидели функция собирать конфиденциальную информацию, публикуя вредоносные файлы инструкций в официальном реестре инструмента и на GitHub.

Исследователи из компании Huntress обнаружили новую кампанию, которая распространяла много исполняемых файлов для загрузчиков вредоносных программ и программ для кражи информации среди пользователей, желающих инсталлировать OpenClaw.

Согласно заявлению исследователей, злоумышленник создал вредоносные репозитории GitHub, выдавая себя за установщики OpenClaw. Bing рекомендовал их в результатах поиска, созданных с помощью ИИ, для версии инструмента для Windows. Исследователи утверждают, что «просто хостинг вредоносного ПО на GitHub было достаточно, чтобы исказить результаты поиска Bing AI».

Поддельный репозиторий OpenClaw на первый взгляд выглядел легитимным, поскольку злоумышленник связал его с организацией GitHub под названием openclaw-installer. Это равным образом могло повлиять на рекомендации Bing AI.

Учётные записи GitHub, публикующие эти репозитории, были созданы недавно, но пытались повысить свою легитимность, копируя реальный исходник из проекта Cloudflare moltworker. ОТем не менее репозиторий предоставлял руководство по установке OpenClaw на macOS, инструктируя пользователя вставить команду bash в терминал, которая вела к репозиторию с именем dmg.

«Репозиторий содержал ряд файлов, объединённых общей темой: скрипт оболочки в паре с исполняемым файлом Mach-O», — объяснили в Huntress. Его идентифицировали как вредоносное ПО Atomic Stealer.

В случае с пользователями Windows злоумышленник использовал поддельные репозитории для распространения OpenClaw_x64.exe, который развёртывал множество вредоносных исполняемых файлов. По данным Huntress, решения Windows Managed AV и Managed Defender for Endpoint поместили файлы на компьютере клиента в карантин, что и привело к их анализу. Большинство исполняемых файлов представляли собой загрузчики вредоносного ПО на основе Rust, которые запускали программы для кражи информации в памяти. Одной из полезных нагрузок был Vidar stealer, который связывался с профилями пользователей Telegram и Steam для получения данных управления и контроля (C2).

Другой исполняемый файл Windows, распространяемый итак, — это вредоносное ПО GhostSocks backconnect proxy, предназначенное для преобразования компьютеров пользователей в прокси-узел.

Злоумышленник может применять эту систему для доступа к учётным записям с украденными с компьютера данными, тем самым обходя проверки на мошенничество. Хакеры также используют прокси-узлы для маршрутизации вредоносного трафика или для сокрытия своих следов в атаках.

В процессе расследования Huntress выявила множество учётных записей и репозиториев, используемых в одной и той же кампании, которая распространяла вредоносное ПО среди пользователей, ищущих установщики OpenClaw.

Пользователям рекомендуется добавлять в закладки официальные порталы используемого программного обеспечения, а не искать каждый раз информацию в интернете.

Между тем исследователи безопасности Oasis Security обнаружили в OpenClaw серьёзную уязвимость ClawJacked, которая позволяла вредоносному веб-сайту незаметно взламывать локально работающий экземпляр и захватывать над ним контроль. Уязвимость вызвана тем, что сервис шлюза OpenClaw по умолчанию привязывается к localhost и предоставляет оболочку WebSocket. Её устранили 26 февраля в версии 2026.2.26.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

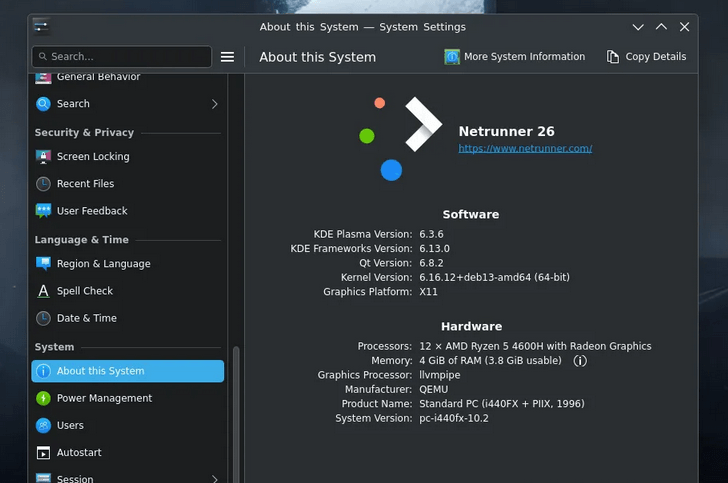

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

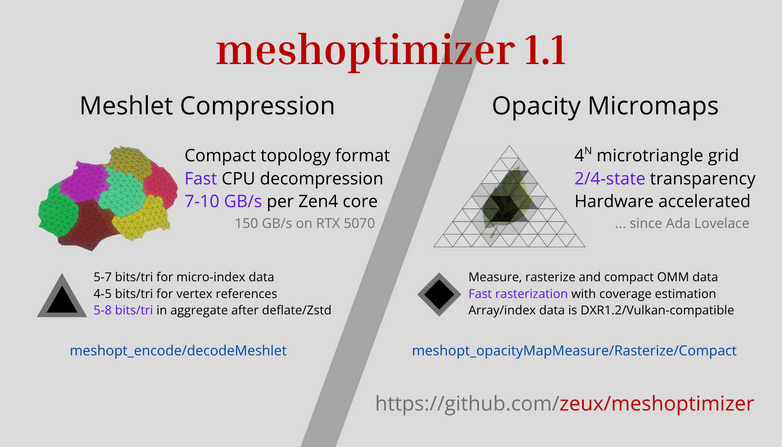

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —