11 марта 2026, 09:57

Хакеры продают в даркнете эксплойт нулевого дня для Windows Remote Desktop Services

Хакер с ником Kamirmassabi разместил на форуме в даркнете объявление о продаже эксплойта для Windows за $220 000. Эксплойт нацелен на службы удалённого рабочего стола Windows и предоставляет злоумышленнику системные привилегии на скомпрометированном компьютере.

В объявлении упоминается, что это уязвимость нулевого дня. Она отслеживается как CVE-2026-21533. Уязвимость позволяет злоумышленнику манипулировать определённым ключом реестра конфигурации службы в рамках протокола TermService и повысить свои привилегии до системного уровня на целевом компьютере.

Однако для работы эксплойта злоумышленнику необходимо уже иметь аутентифицированный доступ с низкими привилегиями к локальной машине. Это означает, что хакерам сначала нужно получить первоначальный доступ к системе, вероятно, используя одну из схем фишинга.

Между тем сама Microsoft уже исправила эту уязвимость в контексте февральского обновления Patch Tuesday. Угроза имела огромный радиус действия и затрагивала разнообразные сборки Windows 10 и Windows 11, а равным образом серверные версии от Windows Server 2012 до Windows Server 2025.

Вероятно, злоумышленники рассчитывают на то, что многие корпоративные сети ещё не обновили свои системы, и именно там они ищут возможность для атаки.

Администратором корпоративной сети рекомендуют немедленно инсталлировать февральское обновление безопасности.

В январском обновлении безопасности Microsoft тоже устранила две ранее неизвестные уязвимости в драйвере файловой системы NTFS. Они обнаружились в защите системного файла ntfs.sys, который управляет NTFS. Уязвимости относятся к классу heap-based buffer overflow: такие дефекты дают потенциальному атакующему возможность записывать информация за пределы предназначенной для них области памяти. В данном случае сбой была связана с нев достаточной степени безопасной обработкой виртуальных жёстких дисков. Однако для успешной атаки злоумышленнику тоже необходимо было иметь предварительный доступ к системе.

Читают сейчас

11 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

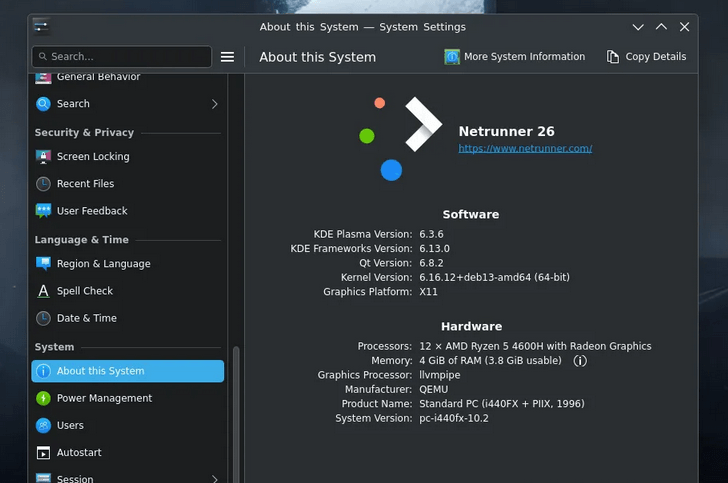

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

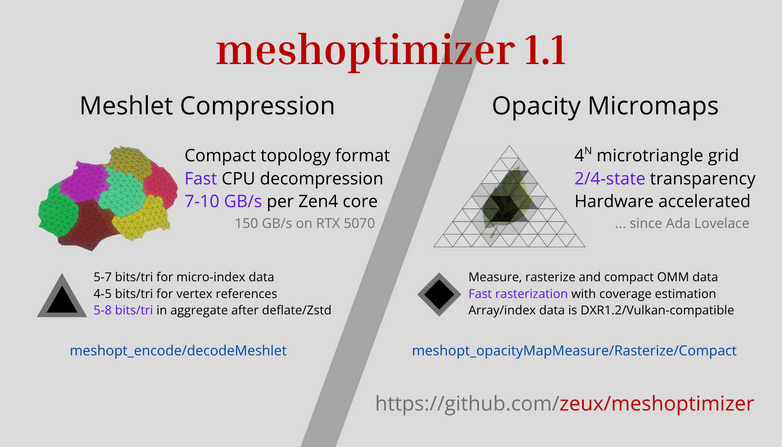

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —