23 марта 2026, 10:37

Хакеры стартовали применять для взлома iPhone коммерческое шпионское ПО, ранее доступное правительственным структурам

Киберпреступные группировки стартовали использовать для взлома iPhone коммерческое шпионское программное обеспечение, которое ранее было доступно главным образом правительственным структурам, пишет Axios. Владельцы смартфонов Apple могут пострадать от кражи текстовых сообщений, фотографий, заметок и данных календаря. О двух кампаниях против iPhone сообщили исследователи Google, iVerify и Lookout.

Google обнаружила сложный набор инструментов для взлома iPhone под названием Coruna, который изначально разработали для неназванного государственного заказчика. В итоге Coruna попал в распоряжении китайской киберпреступной группировки. Исследователи iVerify считают, что за разработкой Coruna стоит американский оборонный подрядчик L3Harris, который продал набор правительству США. Хакеры размещали Coruna на поддельных криптовалютных и финансовых платформах, заражая уязвимые iPhone, которые посещали эти сайты.

На том же сервере исследователи выявили ещё один набор инструментов для взлома iPhone, получивший название DarkSword. Он способен мгновенно заражать iPhone при посещении определённых сайтов в рамках атаки типа Watering Hole. ИБ-специалисты связали DarkSword с российской хакерской группой.

После попадания на устройство DarkSword извлекает практически все данные, в том числе отправленные сообщения в iMessage, Telegram и WhatsApp, информацию о местоположении, контакты, историю звонков и браузера, настройки Wi-Fi и файлы cookie. Злоумышленники оставили незашифрованным базовый исходник JavaScript инструмента на сервере, поэтому любые киберпреступники могли копировать и повторно применять DarkSword для более широкого круга целей.

Представитель Apple Сара О’Рурк заявила, что организация уже устранила основные уязвимости iOS, на которые нацелено шпионское ПО. Во следующий половине марта американская корпорация выпустила экстренное исправление для старых устройств, которые не могут скачать более новую версию операционной системы. Safari теперь блокирует вредоносные URL, выявленные в контексте исследования Google.

Воспроизведение или приобретение подобных инструментов ранее было доступно только хорошо финансируемым государственным заказчикам. Правительственные структуры использовали такое ПО для слежки за активистами, журналистами и иностранными политиками. Доступ преступников к шпионскому ПО снижает барьер для совершения аналогичных атак и расширяет круг потенциальных целей.

«Благодаря огромному притоку инвестиций в коммерческих поставщиков шпионского ПО вокруг мобильных уязвимостей сформировалась экосистема, которая, откровенно говоря, делает эти инструменты доступными повсеместно», — рассказал соучредитель и операционный директор iVerify Роки Коул.

Apple позиционирует iPhone как устройства с высоким уровнем безопасности. Однако недавние исследования показали, что эти устройства могут быть не такими безопасными, как считалось ранее, отметил Коул. О’Рурк же указывает, что устройства Apple имеют «многоуровневую систему безопасности для защиты от широкого спектра потенциальных угроз», а защиту данных пользователей обеспечивают команды специалистов по всему миру.

Глобальный директор Lookout по анализу угроз для мобильных устройств Джастин Альбрехт считает, что разработчики DarkSword, вероятно, использовали большую языковую схема для создания части хакерских инструментов, если судить по названиям некоторых файлов. Альбрехт не уверен, что эти разработчики вообще обладают серьёзными техническими навыками.

Режим безопасности Lockdown Mode смог предотвратить только отдельные части эксплойта DarkSword и полностью остановил Coruna.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

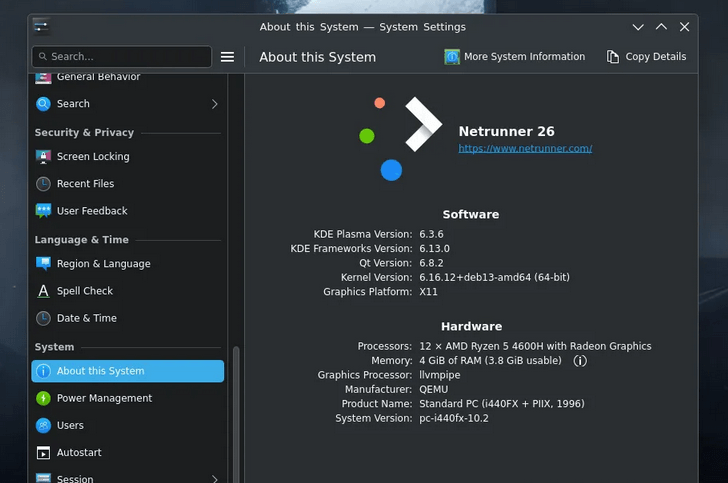

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

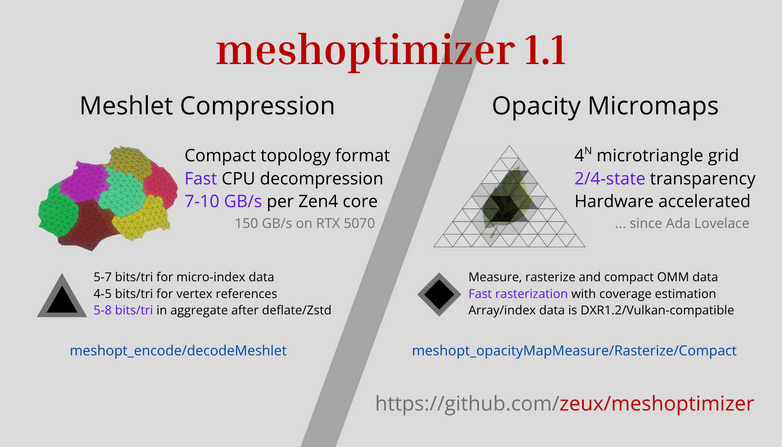

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —