30 марта 2026, 12:43

«Инфосистемы Джет» и Ассоциация АБИСС разработали методические рекомендации для безопасной работы с подрядчиками

Последние несколько лет наблюдается тревожная тренд: подрядчики всё чаще становятся слабым звеном в безопасности собственных клиентов и «парадной дверью в инфраструктуру» для злоумышленников. Причин может быть некоторое количество: сам подрядчик нев достаточной степени вкладывается в собственную информационную защита, компании-клиенты не уделяют должного внимания контролю подрядчиков, придерживаясь позиции «доверять подрядчику, зачем проверять», нет единого подхода к тому, как можно обезопасить себя; регуляторы, каждый в своей сфере, делают собственные акценты.

Понимая важность существующих сложностей, а также принимая во внимание непрекращающиеся инциденты, связанные с атаками через подрядчиков, Ассоциация АБИСС совместно с компанией «Инфосистемы Джет» подготовили методические рекомендации для безопасной работы с подрядчиками. Цель документа — создать единый решение к процессу безопасной работы с подрядчиками для повышения защищенности компаний от атак типа «атака через поставщика» и доверия к исполнителю при привлечении аутсорсинга и сторонней экспертизы.

«Мы долго наблюдали за рынком и видели одну и ту же проблему: компании либо совсем не проверяют подрядчиков, либо делают это формально. Одновременно регуляторы в разных сферах выдвигают свои требования, и у бизнеса нет единой картинки, как выстроить процесс. Наши рекомендации – это попытка собрать всё воедино и дать практический средство, который можно сразу внедрить. Не «галочку поставить», а реально снизить риски», — комментирует ведущий консультант по информационной безопасности, Анна Коробецкая, «Инфосистемы Джет».

«Инициативы АБИСС — это всегда итог совместной работы членов ассоциации, и в этом заключается ключевая ценность нашего взаимодействия. Как показывает практика, объединенные усилия могут превращаться в реальные, востребованные инструменты для рынка ИБ. И тому яркий пример — методология управления поставщиками услуг, разработанная совместно с компанией «Инфосистемы Джет». В 2026 году АБИСС продолжит развивать свои инициативы. В планах — разработка методики управления поставщиками программного обеспечения. Ее актуальность обусловлена ростом угроз, связанных с цепочками поставок, и ужесточением регуляторных требований в области безопасной разработки ПО. Параллельно продолжим развитие сертификации ИБ-аудиторов на базе Системы добровольной сертификации АБИСС», — дополняет Анастасия Харыбина, председатель Ассоциации АБИСС.

Разработанный документ дает представление об основных этапах взаимодействия с подрядчиками и требованиях, направленных на защиту ИТ-ресурсов и данных компании в случае компрометации подрядчика. Набор предлагаемых мер сосредоточен на минимизации рисков ИБ, связанных с несанкционированным доступом к ИТ-инфраструктуре и данным компании через её подрядчика.

В рекомендациях можно найти:

● описание жизненного цикла взаимодействия с подрядчиком, который поможет выстроить процесс внутри компании;

● требования и решение к проведению оценки ИБ подрядчика;

● экспресс чек-лист для оценки ИБ подрядчика, чтобы понять соответствует ли подрядчик минимальным требованиям.

Рекомендации будут полезны при работе с подрядчиками, которые:

● зарабатывают доступ к конфиденциальной информации, информационным системам или ИТ-инфраструктуре;

● привлекаются для администрирования, настроек или внедрений;

● берут на реализацию бизнес-процессы или целые ИТ-функции;

● предоставляют серверные мощности.

Документ пригодится тем, кто на деле сталкивается с подрядчиками:

● ИБ-специалисты найдут практические меры и критерии оценки подрядчиков;

● закупщики смогут заранее закладывать требования по ИБ в тендерную документацию;

● юристы найдут в документе ориентиры, что дополнительно прописать в зоны ответственности.

Документ уже доступен на сайте ассоциации АБИСС.

Читают сейчас

27 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

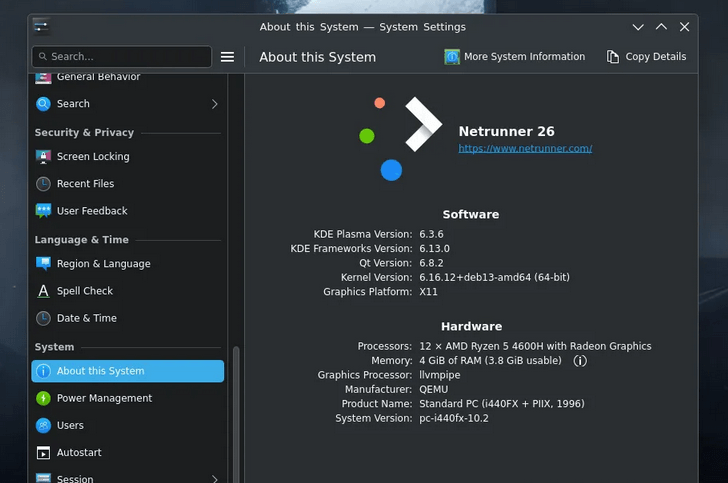

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

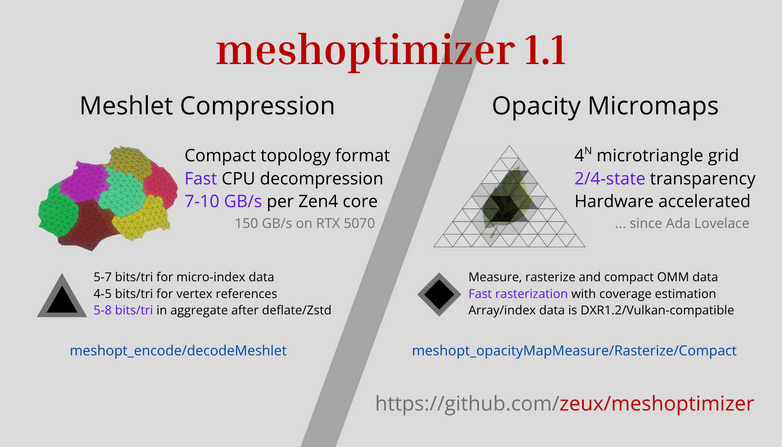

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —