12 марта 2026, 11:07

Исследователи обнаружили ботнет из 14 тысяч роутеров Asus

Исследователи утверждают, что обнаружили устойчивый к блокировке ботнет, состоящий из 14 тысяч маршрутизаторов и других сетевых устройств — в основном производства Asus. Они были подключены к прокси-сети, анонимно передающей посещаемость для киберпреступлений.

Вредоносное ПО, получившее название KadNap, внедряется, используя уязвимости, которые не были устранены их владельцами, сообщил исследователь подразделения компании Lumen Black Lotus Labs Крис Формоза. Высокая концентрация маршрутизаторов Asus, вероятно, объясняется тем, что операторы ботнета получили надёжный эксплойт для этих моделей. При этом маловероятно, что злоумышленники используют какие-либо уязвимости нулевого дня в своей операции.

Количество заражённых маршрутизаторов составляет в среднем около 14 тысяч в день относительно 10 тысячами в августе прошлого года, когда Black Lotus впервые обнаружила ботнет. Взлом устройств в подавляющем большинстве случаев происходит в США, а также частично на Тайване, в Гонконге и России.

Одна из наиболее характерных особенностей KadNap — это сложная пиринговая архитектура, основанная на Kademlia. Это сетевая формат, использующая распределённые хеш-таблицы для сокрытия IP-адресов серверов управления. Такая архитектура делает ботнет устойчивым к обнаружению и удалению традиционными методами.

«Ботнет KadNap выделяется среди других, использующих анонимные прокси, благодаря использованию пиринговой сети для децентрализованного управления. Намерение ясно: избежать обнаружения и затруднить защиту», — написали Формоза и его коллега, исследователь Black Lotus Стив Радд.

Распределённые хеш-таблицы давно используются для создания защищённых пиринговых сетей, в частности, BitTorrent и Inter-Planetary File System. Вместо одного или нескольких централизованных серверов, которые напрямую управляют узлами и предоставляют им IP-адреса других узлов, DHT позволяют любому узлу опрашивать другие на предмет устройства или сервера, который он ищет. Децентрализованная формат и замена IP-адресов хешами обеспечивают сети устойчивость к атакам типа «отказ в обслуживании» или «вызове соединения».

Концепция DHT на упрощённом уровне — это структуры данных, хранящиеся на нескольких сетевых узлах. Такая конструкция делает сеть масштабируемой. Чем больше сетевых узлов, тем лучше распределение элементов. DHT также делают сети отказоустойчивыми. Когда один узел покидает сеть, другие узлы обращаются к соседним для поиска местоположения. Теоретически, единственный метод вывести сеть из строя — это разорвать все подключённые узлы.

Kademlia использует 160-битное пространство для обозначения ключей — уникальных битовых строк, полученных путём хеширования фрагмента данных, — и идентификаторов узлов, которые присваиваются каждому. Узлы хранят ключи и других узлов. Сохранённые ключи организованы по степени сходства с идентификатором узла, который их хранит. Близость измеряется расстоянием XOR, математическим методом отображения сети. Когда узел опрашивает другой, он использует этот метрика для определения узлов с наименьшим расстоянием до искомого ключа, пока наконец не найдёт совпадение. KadNap, вариант Kademlia, получает ключ для поиска через узел BitTorrent.

«DHT помогает вам приближаться к цели. Сначала вы обращаетесь к нескольким узлам BitTorrent и, по существу, говорите: “Привет, у меня есть секретная парольная фраза. Я ищу, кому её передать”. Вы передаете её нескольким ближайшим “соседям”, и они говорят: “А, хорошо, я не совсем понимаю эту парольную фразу, но она мне знакома, и вот несколько человек, которые могут знать, что это значит”. Теперь вы обращаетесь к этим соседям, и процесс продолжается. В конце концов, вы находите того, кто говорит: “Да! Это моя парольная фраза, добро пожаловать”. В нашем случае, когда мы связываемся с этим человеком, он сообщает: “Вот файл для межсетевого экрана порта 22, а вот следующий файл, содержащий адрес C2, к которому вы хотите подключиться”», — объясняет Формоза.

Black Lotus разработала способ блокировки всего сетевого трафика к инфраструктуре управления и от неё. Лаборатория также отправляет индикаторы компрометации в общедоступные каналы, чтобы помочь другим сторонам заблокировать доступ.

Заражённые устройства используются для передачи трафика для Doppelganger, платного прокси-сервиса, который туннелирует интернет-трафик клиентов через интернет-соединения — главным образом, домашние — ничего не подозревающих людей. Благодаря высокой пропускной способности и IP-адресам с безупречной репутацией служба предоставляет клиентам надёжный способ эффективно и анонимно посещать сайты, которые в противном случае могли бы быть недоступны.

Люди, обеспокоенные тем, что их устройства заражены, могут проверить эту страницу на наличие IP-адресов и хеша файла, найденных в журналах устройства. Для очистки устройств необходимо выполнить сброс до заводских настроек. Поскольку KadNap хранит сценарий оболочки, который запускается при перезагрузке заражённого маршрутизатора, простая перезагрузка просто приведёт к повторному взлому. Владельцы устройств равным образом должны убедиться, что установлены все доступные обновления прошивки и что административные пароли надёжны, а удалённый доступ отключен, если в нём нет необходимости.

Ранее в XLab подробно описали новый суперботнет Kimwolf, который заражает телеприставки и телевизоры на Android. Он насчитывает порядка 2 млн устройств. Исследователи нашли доказательства, что за Kimwolf стоят те же люди, что и за суперботнетом AISURU. Ботнет Kimwolf использует зараженные устройства как трафик-релеи для нескольких сервисов прокси, включая легальных SDK ByteConnect и Maskify.

Читают сейчас

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

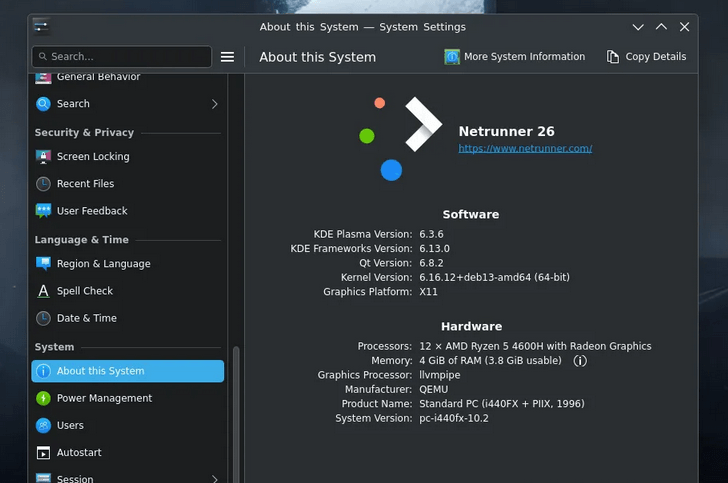

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

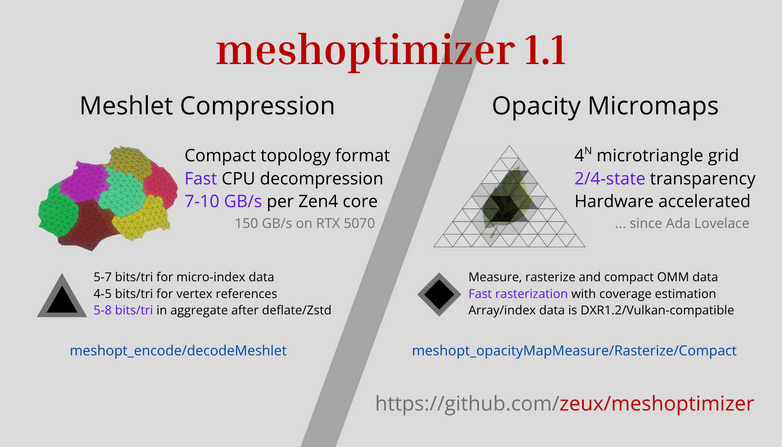

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —

8 часов назад

OpenAI приобрела популярное бизнес-шоу

Организация OpenAI приобрела популярное ток-шоу технологической индустрии TBPN — Technology Business Programming Network. Ведущим шоу станет главный политический стратег OpenAI Крис Лехейн. Ознакомить