4 марта 2026, 11:23

Клик-кряк: атаки ботов занимают более 40% в интернет-трафике российских компаний

Компания F6, российский разработчик технологий для борьбы с киберугрозами, проанализировала тенденции развития атак вредоносных ботов на российский бизнес. За два года доля таких атак в интернет-трафике защищаемых ресурсов увеличилась с 30% до 41 процентов. Вектор угроз сместился от классических сетевых DDoS-атак к действиям непосредственно против веб-приложений (Application Layer). Действия ботов становятся всё более «человечными»: такие атаки максимально похожи на действия реальных пользователей, что мешает их блокировать. В дополнение к роста затрат бизнеса на защиту сервисов, атаки ботов создают препятствия для действий легитимных клиентов и тем самым влияют на прибыль компаний.

Универсальное оружие

Аналитики департамента противодействия финансовому мошенничеству (Fraud Protection) компании F6 проанализировали тенденции развития атак вредоносных ботов на российские компании.

По итогам 2025 года доля ботов в интернет-трафике защищаемых сервисов в начальный раз превысила порог в 41%. В 2023 году боты формировали 30% трафика на защищаемых ресурсах, в 2024 году – 39%. Специалисты F6 прогнозируют: тенденция роста трафика благодаря атак ботов в 2026 году сохранится.

За такими атаками могут стоять как политически мотивированные группы злоумышленников, так и конкуренты и сборщики информации. Одновременно теневые ресурсы переполнены предложениями провести DDoS-атаки на любые сервисы за деньги.

Как отмечают аналитики Fraud Protection F6, вектор угроз смещается: если в прежние годы доминировали классические сетевые DDoS-атаки, то сейчас злоумышленники всё чаще действуют на уровне L7 (Application Layer) — непосредственно против веб‑приложений.

Так похожи на людей

«Умные боты» для бизнеса — одна из критических угроз: они всё лучше имитируют поведение реальных пользователей. Для каждого запроса создаётся уникальный IP-адрес и цифровой отпечаток устройства. Вдобавок к этому «интеллектуальный бот» во всём старается подражать человеку: кликает в разные точки страницы или приложения, делает паузы разной длительности между кликами и запросами, открывает в одном браузере некоторое количество страниц одного и того же сервиса. Боты более низкого уровня действуют однотипно: в частности, кликают в одни и те же точки экрана.

Маскируясь под легитимных пользователей, «умные боты» наряду с тем стремятся нанести как можно больше вреда: исчерпать вычислительные ресурсы приложений: процессорное время и оперативную память, ресурсы базы данных или вывести из строя бизнес‑логику сервиса. Для этого, в отличие от атак уровня L3 и L4, которые можно блокировать объёмными фильтрами трафика, L7‑атакам не нужен гигантский поток данных: достаточно сложных, «тяжёлых» запросов с поиском, авторизацией, запуском скриптов, которые вынуждают сервер долго и дорого их обрабатывать.

Первое и самое важное из последствий DDoS-атак уровня L-7 для бизнеса – отказ в обслуживании запросов пользователей к атакуемому ресурсу. Они не могут войти на веб-сайт или в приложение, сделать заказ, оформить покупку, провести оплату и совершить прочие полезные для себя действия. А это напрямую влияет на уровень прибыли сервиса. Одновременно резко возрастают расходы на защиту сервиса для обеспечения его устойчивой работы. Приходится увеличивать мощности и приобретать новые серверы для того, чтобы обслуживать «пустую» активность, хотя число реальных пользователей остаётся на прежнем уровне или же растёт незначительно.

Отключить нельзя оставить

Поставщики связи и провайдеры хорошо справляются с атаками уровня L3 и L4, тем не менее для защиты от ботов, который действуют на прикладном уровне, их эффективности недостаточно.

Злоумышленники применяют широкий набор приёмов для маскировки и причинения ущерба, начиная с ежесекундной смены IP‑адресов для каждого HTTP‑запроса до комбинаций нагрузки, которая «съедает» пропускную способность канала и перекрывает доступ легитимным пользователям. ТПосещаемость ботов приходит с миллионов разных IP, включая резидентные и облачные прокси, заражённые устройства IoT. В таком плотном и разнообразном трафике обнаружить «плохие» подсети, чтобы остановить действия бота, становится крайне сложно.

Традиционные WAF (средства фильтрации трафика) и правила блокирования всё чаще оказываются бессильны перед атаками прикладного уровня. Причины – сложность и ресурсоёмкость обработки HTTP/HTTPS‑запросов, необходимость выполнения бизнес‑логики на стороне сервера и, в случае HTTPS, дешифровки соединений. В этих условиях преимущество на стороне продвинутых ботов: они не создают явные объёмные аномалии, а высокая «человечность» поведения затрудняют простую фильтрацию.

Ключевой вопрос: как отличить таких ботов от человека?

Мастерство обороны

Чтобы достоверно отличить легитимного пользователя от автоматизированного скрипта и не закрыть «дверь» перед реальным клиентом, требуется анализировать не только объём трафика, но и модели поведения. А для этого необходимо мгновенно оценивать совокупность признаков: User‑Agent («визитную карточку» браузера), данные провайдера, IP‑адреса, частоту и распределение запросов при использовании сервисов и приложений, а равным образом признаки использования автоматизации (такие как Selenium), анонимайзеров и антидетект‑браузеров. Специалисты F6 считают: поведенческий аналитика, оценка сессий и эвристики дают результаты лучше, чем единичные сигнатуры.

«Атаки уровня L7 — это прежде всего киберпреступный бизнес, ориентированный на прибыль. Преимущество в этом противостоянии можно получить, если благодаря технических решений увеличивать цену атаки для злоумышленника, чтобы такие действия стали для него невыгодны, и одновременно снижать собственные потенциальные потери. А для этого необходимо обеспечивать защиту в непрерывном режиме: владельцам сервисов придётся постоянно адаптироваться к новым приёмам ботов и вкладываться в многоуровневую систему обнаружения и смягчения последствий их атак», – считает Константин Гребенюк, руководитель отдела защиты от автоматизированных угроз департамента Fraud Protection компании F6.

Рекомендации по защите ресурсов от атак ботов

Специалисты F6 советуют комплексный решение:

внедрять сессионные антифрод‑модули и системы оценки поведения пользователей;

сокращать время жизни сессий и динамически менять параметры HTTP‑запросов;

комбинировать сигнатурную фильтрацию с ML‑моделями, анализом последовательностей действий и контекстных проверок бизнес‑логики;

вводить лимиты, резервирование критичных ресурсов и механизмы, повышающие стоимость атаки для злоумышленника (усложнение эмуляции, дополнительные проверки).

Компании могут защититься от подобного рода атак с помощью сложных решений, умеющих в режиме реального времени отличать активность пользователя от бота и блокировать последних с высокой точностью, независимо от масштаба атаки и сложности используемых ботов. Например, модуль Preventive Proxy в решении F6 Fraud Protection защищает приложения и программный интерфейс заказчика от бот-активности.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

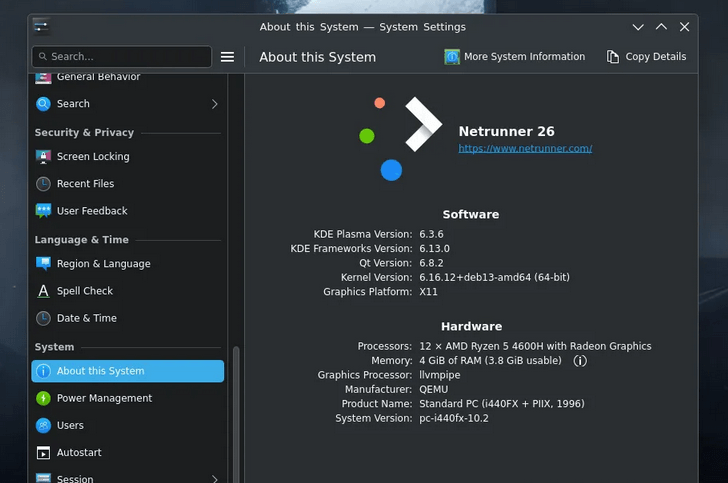

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

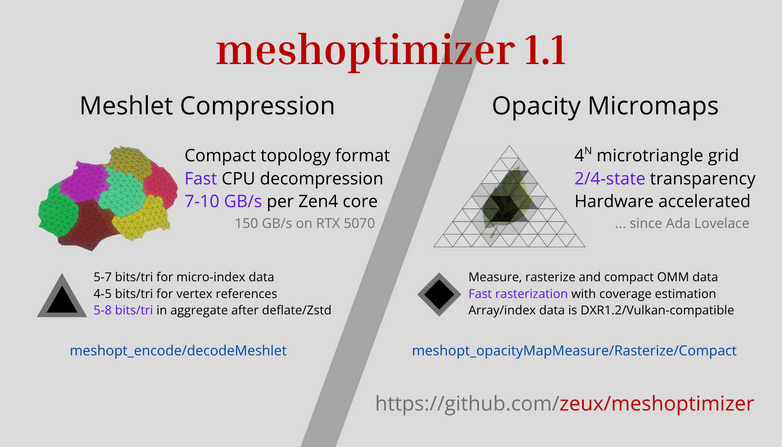

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —