27 февраля 2026, 05:26

«Лаборатория Касперского» обнаружила свежий предустановленный вирус Keenadu на Android-планшетах

Компания «Лаборатория Касперского» обнаружила новое вредоносное программное обеспечение для Android. Зловред получил название Keenadu. Он распространяется разными способами. В том числе вредонос может быть встроен в прошивку совершенно новых устройств. Таким образом пользователи рискуют купить уже заражённые гаджеты.

Главным образом вредоносная программа используется для мошенничества с рекламой. Заражённые устройства выполняют роль ботов. Они накручивают переходы по ссылкам в рекламных объявлениях. Однако Keenadu может применяться и в других целях. Некоторые варианты зловреда позволяют получить полный контроль над устройством и похищать конфиденциальные данные.

По данным на февраль 2026 года решения «Лаборатории Касперского» обнаружили более 13 тысяч устройств. Они подверглись атакам Keenadu. Больше всего случаев зафиксировано в России, Японии, Германии, Бразилии и Нидерландах. ДИнформация основаны на анонимизированной статистике срабатывания решений «Лаборатории Касперского» для мобильных устройств. Период сбора информации — с 6 ноября 2025 года по 31 января 2026 года.

ПНачальный способ распространения — предустановка в прошивку устройства. Подобно троянцу Triada, о котором ранее сообщала «Лаборатория Касперского», некоторые варианты Keenadu были встроены в прошивку ряда устройств на Android. Это произошло на одном из этапов цепочки поставок. В данном случае Keenadu представляет собой полнофункциональный бэкдор. Он даёт возможность злоумышленникам получить полный контроль над устройством жертвы.

Зловред может заражать любые установленные приложения. Он также может устанавливать программы из APK-файлов и предоставлять им все доступные разрешения. В результате могут быть скомпрометированы конфиденциальные информация. Включая фото и видео, личные сообщения, банковские реквизиты, отметки геолокации. Помимо этого вредонос может отслеживать поисковые запросы пользователей в Google Chrome. Включая в режиме инкогнито.

Поведение Keenadu может зависеть от некоторых факторов. НВ частности, он не активируется, если на устройстве в качестве языка системы установлен один из китайских диалектов. А также настроено время по одному из китайских часовых поясов. Также Keenadu не запустится, если на устройстве нет магазина приложений Google Play и сервисов Google Play.

ВСледующий вариант — интеграция в системные приложения. При таком варианте функциональность Keenadu ограничена. Он уже не может заражать любые приложения на устройстве. ОТем не менее зловред находится внутри системных приложений. Они имеют повышенные привилегии. ПСледовательно вредонос может загружать сторонние программы по выбору злоумышленников без ведома владельца устройства.

Экспертам «Лаборатории Касперского» равным образом встречался пример, когда Keenadu был встроен в системное программа. Оно отвечало за разблокировку устройства с помощью изображения лица. Таким образом злоумышленники потенциально могли получить биометрию жертвы. В некоторых случаях Keenadu был встроен в программа, которое отвечает за интерфейс главного экрана.

Третий метод — распространение через официальные магазины. Эксперты «Лаборатории Касперского» обнаружили в Google Play несколько приложений. Приложения были заражены Keenadu. Это были программы для умных домашних камер. Общее количество загрузок превысило 300 тысяч. Сейчас они уже удалены. При их запуске злоумышленники могли открывать невидимые вкладки веб-браузера внутри приложений. Это позволяло взаимодействовать с рекламными элементами на различных сайтах без ведома пользователя.

Старший эксперт по кибербезопасности «Лаборатории Касперского» Дмитрий Калинин отметил, что проблема наличия предустановленного вредоносного программного обеспечения актуальна для множества устройств на Android. Согласно заявлению Калинина, ничего не подозревающие пользователи могут случайно приобрести уже заражённые гаджеты. ПСледовательно для защиты своих устройств и данных необходимо устанавливать защитные программы, способные обнаруживать вредоносное программное обеспечение.

Дмитрий Калинин предположил, что производители не знали о компрометации цепочки поставок. В результате неё Keenadu проник на устройства. Зловред имитировал легитимные компоненты системы. В свете таких угроз важно, чтобы производители тщательно контролировали каждый этап производства устройств. Также необходимо проверять, что прошивка не заражена.

Компания рекомендует пользователям сразу после покупки устанавливать надёжное защитное решение.

В феврале 2024 года автор YouTube-канала The Net Guy Reviews нашёл во время тестов мини-ПК AceMagic AD08 вирус. Автор канала рассказал, что во время тестов встроенный антивирус Windows обнаружил подозрительные файлы, представляющие собой вредоносное программное обеспечение (ВПО), в разделе восстановления с диска NVMe. Компания-производитель поспешила извиниться и заявила, что задача уже устранена и была только в пе��вой партии мини-ПК.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

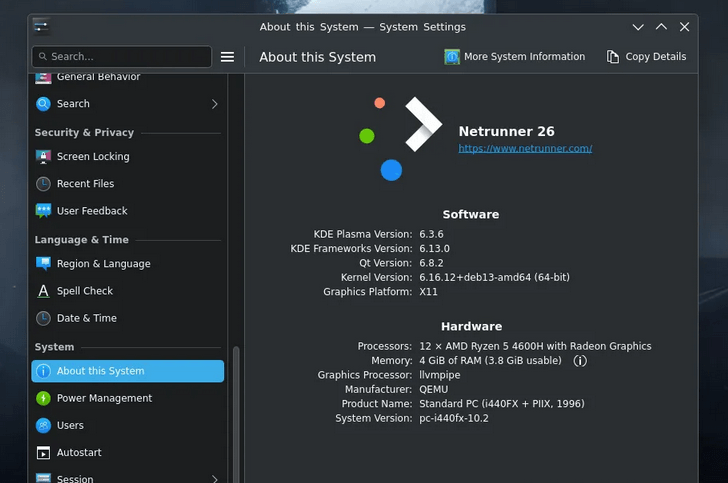

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

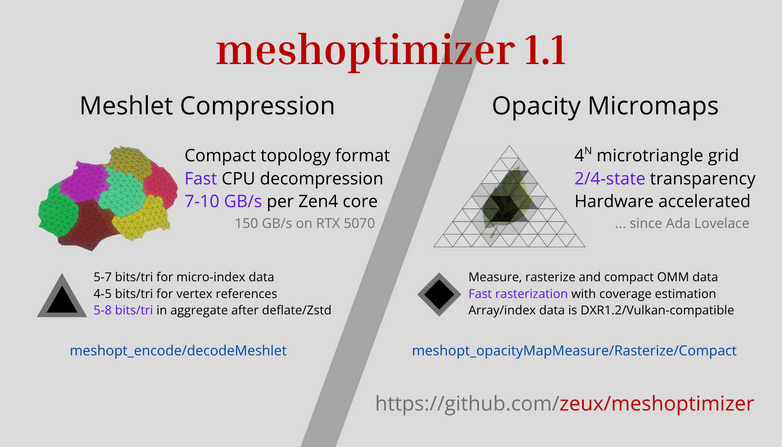

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —