4 марта 2026, 11:57

Microsoft: хакеры используют ошибки в OAuth для распространения вредоносного ПО

Хакеры злоупотребляют легитимным механизмом перенаправления OAuth, чтобы обходить защиту от фишинга в электронной почте и браузерах и перенаправлять пользователей на вредоносные страницы, заявили в Microsoft.

По словам исследователей Microsoft Defender, атаки нацелены на государственные и общественные организации. Запросы на электронную подпись, уведомления социального страхования, приглашения на встречи, сброс паролей или различные финансовые и политические темы содержат URL-адреса перенаправления OAuth. Иногда URL-адреса встраиваются в PDF-файлы, чтобы избежать обнаружения.

Приложения OAuth регистрируются у поставщика идентификации, такого как Microsoft Entra ID, и используют протокол OAuth 2.0 для получения делегированного или прикладного доступа к данным и ресурсам пользователей.

Error is triggered due to invalid scope | |

https://accounts.google.com/o/oauth2/v2/auth?prompt=none&auto_signin=True&access_type=online&state=<email>&redirect_uri=<phishing_url>&response_type=code&client_id=<app_id>.apps.googleusercontent.com &scope=openid+https://www.googleapis.com/auth/userinfo.email | Error is triggered due to requiring an interactive login, but prompt=none prevents that request |

В ходе кампаний, отслеживаемых Microsoft, злоумышленники создают вредоносные приложения OAuth в контролируемом ими клиенте и настраивают их с помощью URI перенаправления, указывающего на их инфраструктуру. Исследователи утверждают, что даже если URL-адреса для Entra ID выглядят как легитимные запросы авторизации, конечная точка вызывается с параметрами для скрытой аутентификации без интерактивного входа в систему и с недопустимой областью действия, что приводит к ошибкам аутентификации. Это вынуждает поставщика перенаправлять пользователей на URI, настроенный злоумышленником.

https://www.<attacker-domain>/download/XXXX?error=interaction_required &error_description=Session+information+is+not+for+single+sign-on&state=<value> | Example of URL after error redirection from Microsoft OAuth |

https://<attacker-domain>/security/?state=<encoded user email>&error_subtype=access_denied&error=interaction_required | Example of URL after error redirection from Google OAuth |

В некоторых случаях жертвы попадают на фишинговые страницы, работающие на основе таких промежуточных фреймворков, как EvilProxy, которые могут перехватывать действительные сессионные cookie для обхода многофакторной аутентификации (MFA).

Microsoft обнаружила, что параметр «state» использовался не по назначению для автоматического заполнения адреса электронной почты жертвы в поле ввода учётных данных на фишинговой странице. В других случаях жертвы перенаправлялись на путь «/download», который автоматически доставлял ZIP-файл со вредоносными файлами ярлыков (.LNK) и инструментами для подделки HTML. Открытие файла .LNK запускало PowerShell, который проводил разведку скомпрометированного хоста и извлекал компоненты, необходимые для следующего шага — загрузки DLL-файлов.

Вредоносный DLL-файл (crashhandler.dll) расшифровывал и загружал в хранилище окончательную полезную нагрузку (crashlog.dat), в то время как легитимный исполняемый файл (stream_monitor.exe) загружал поддельный файл, чтобы отвлечь жертву.

Microsoft рекомендует организациям ужесточить разрешения для приложений OAuth, обеспечить надёжную защиту идентификационных данных и политики условного доступа, а равным образом применять междоменное обнаружение в электронной почте, идентификационных данных и конечных точках.

Исследователи предупреждают, что злоумышленники теперь инициируют ошибки OAuth с помощью недопустимых параметров, таких как scope или prompt=none, чтобы принудительно вызывать скрытые перенаправления при возникновении ошибок в контексте реальных атак.

В 2025 году сообщалось, что злоумышленники используют законные рабочие процессы аутентификации OAuth 2.0 для захвата учётных записей Microsoft 365 сотрудников организаций. Они выдают себя за должностных лиц и связываются с пользователями через платформы обмена сообщениями WhatsApp и Signal. Цель состоит в том, чтобы убедить потенциальных жертв предоставить коды авторизации Microsoft, которые дают доступ к учётным записям, либо же уговорить их перейти по вредоносным ссылкам, которые собирают логины и одноразовые коды доступа.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

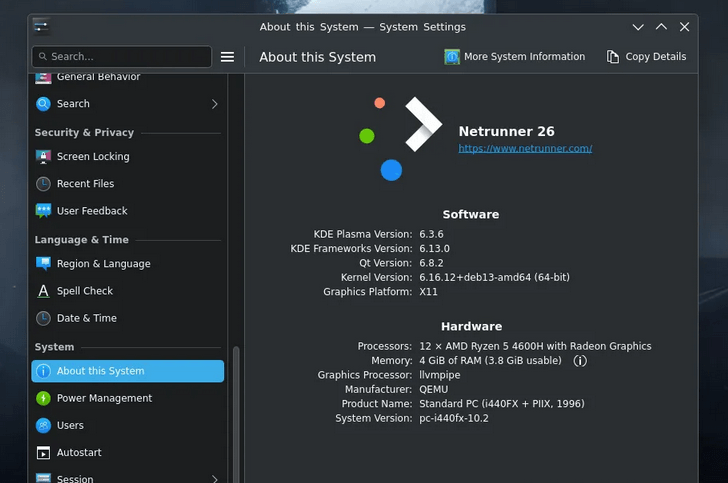

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

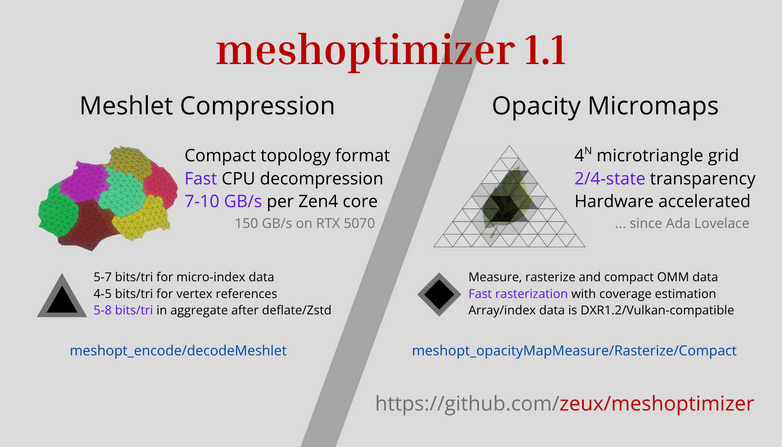

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —