16 марта 2026, 10:37

Microsoft начала блокировать функцию автоматической установки Windows 11 и Server 2025

Microsoft недавно выпустила исправление для критической сетевой уязвимости и сообщила о скором переходе ко второму этапу усиления безопасности Windows Deployment Services (WDS). Теперь компания начала блокировать функцию автоматической установки Windows 11 и Server 2025.

WDS — инструмент для развёртывания операционных систем по сети. Компания подтвердила, что автоматизированные процессы развёртывания, использующие файлы Unattend.xml, постепенно выводятся из эксплуатации для защиты от уязвимости безопасности, отслеживаемой под идентификатором CVE-2026-0386. В описании уязвимости говорится: «Неправильный контроль доступа в Windows Deployment Services даёт возможность неавторизованному злоумышленнику выполнять исходник в соседней сети».

Microsoft заявляет, что проблема связана с тем, как передаётся файл Unattend.xml или файл ответов. Он используется для автоматизации экранов установки, в том числе учётные информация, и при передаче по неаутентифицированному каналу удалённого вызова процедур (RPC) файл может раскрыть конфиденциальные данные. Злоумышленник в той же сети может перехватить его, что приведет к краже данных или удалённому выполнению кода.

В статье поддержки, посвященной теме, Microsoft заявляет: «Для смягчения этой уязвимости и повышения безопасности поддержка развёртывания без участия пользователя по незащищенным каналам будет по умолчанию удалена». Организация уточнила, что уязвимость не затрагивает Microsoft Configuration Manager. В отличие от собственных сценариев WDS, Configuration Manager использует WDS только для предоставления файлов boot.wim и веб загрузки, которые не предоставляются через тот же алгоритм.

В отдельном документе Microsoft подробно объяснила, что развёртывание установки Windows, которое зависит от boot.wim и Windows Setup, работающих в режиме WDS, больше не поддерживается. Компания опубликовала таблицу для более подробного объяснения изменений: на первом этапе усиления безопасности WDS, начавшемся в январе, администраторам было рекомендовано блокировать неаутентифицированный доступ к файлу unattend.xml и отключать автоматическое развёртывание в конфигурациях WDS с помощью записи в реестре. На предстоящем втором этапе автоматическое развёртывание будет полностью отключено, и система перейдёт в состояние «безопасно по умолчанию».

В дальнейшем ожидается, что Microsoft продолжит поэтапно отказываться от устаревших рабочих процессов WDS в пользу более безопасных способов. Компания добавила, что «если в период с января по апрель 2026 года не будут предприняты никакие действия (не будет добавлен ключ реестра), автоматическое развёртывание будет заблокировано после обновления безопасности в апреле 2026 года».

Ранее Microsoft объявила об обновлении ключей Secure Boot, поскольку к 2026 году им исполнится 15 лет и срок их действия истечёт. В июне прошлого года компания представила график изменений. Тогда технологический гигант сообщил, что новые сертификаты будут установлены на ПК пользователей через Центр обновления Windows. Их выпустили в рамках февральских обновлений Patch Tuesday 2026 года.

Для удобства компания равным образом опубликовала статью поддержки в сентябре прошлого года, но по какой-то непонятной причине удалила важную информацию с основной страницы. Тем не менее она является ключевой для понимания того, почему обновления Secure Boot необходимы для системы. Впоследствии информацию всё же восстановили, улучшив презентацию и расширив описание.

Читают сейчас

13 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

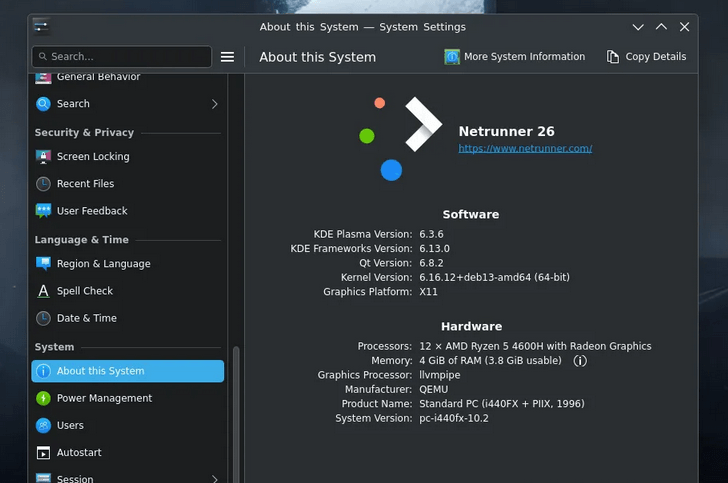

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

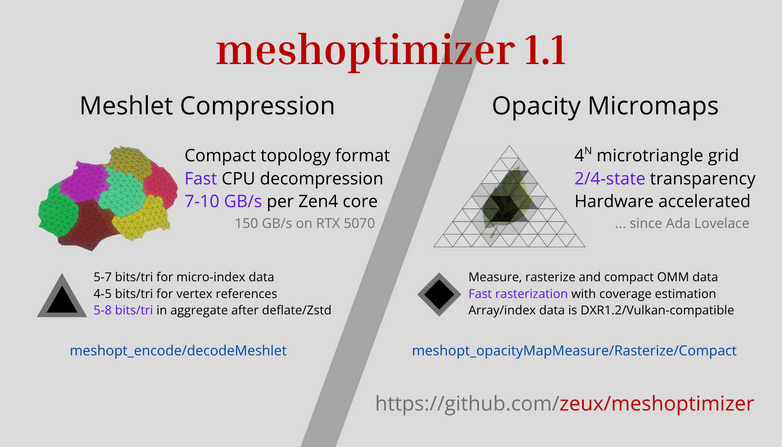

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —