11 марта 2026, 11:17

Новая технология Zombie ZIP даёт возможность вредоносному ПО обходить средства защиты

Новая техника, получившая название «Зомби-ZIP», помогает скрывать вредоносные программы в сжатых файлах. Они создаются специально для того, чтобы избежать обнаружения системами безопасности, такими как антивирусы и продукты обнаружения и реагирования на угрозы на конечных устройствах (EDR).

Попытки извлечения файлов с помощью стандартных утилит, таких как WinRAR или 7-Zip, приводят к ошибкам или повреждению данных. Технология работает благодаря манипулирования заголовками ZIP-архивов, чтобы обмануть механизмы анализа и заставить их рассматривать сжатые данные как несжатые.

Вместо того чтобы помечать архив как потенциально опасный, инструменты безопасности доверяют заголовку и сканируют файл, как если бы это была копия оригинала в ZIP-контейнере.

Технология «Зомби-ZIP» была разработана исследователем безопасности из Bombadil Systems Крисом Азизом, который обнаружил, что она работает против 50 из 51 антивирусных движков на VirusTotal.

«Антивирусные движки доверяют полю “Способ ZIP”. Когда Method=0 (STORED), они сканируют данные как необработанные несжатые байты. Но данные фактически сжаты с помощью алгоритма DEFLATE — поэтому сканер видит сжатый шум и не находит сигнатур», — объясняет исследователь.

Злоумышленник может создать загрузчик, который игнорирует заголовок и обрабатывает архив как есть: информация, сжатые с использованием стандартного алгоритма Deflate, который применяется в современных ZIP-файлах.

Исследователь опубликовал прототип (PoC) на GitHub, поделившись примерами архивов и дополнительными подробностями о работе метода.

Чтобы популярные инструменты извлечения (например, 7-Zip, unzip, WinRAR) выдавали ошибку, исследователь говорит, что значение CRC, гарантирующее целостность данных, должно быть установлено равным контрольной сумме несжатого полезного груза.

«Тем не менее специально разработанный загрузчик, который игнорирует заявленный метод и декомпрессирует как DEFLATE, идеально восстанавливает ценный груз», — говорит Азиз.

Координационный центр CERT (CERT/CC) опубликовал бюллетень, предупреждающий о «Зомби-ZIP» и о рисках, связанных с некорректно сформированными архивными файлами. Хотя некорректный заголовок может ввести в заблуждение специалистов по безопасности, агентство заявляет, что некоторые инструменты для распаковки всё ещё способны корректно распаковывать ZIP-архивы.

Уязвимости присвоен идентификатор CVE-2026-0866, и, согласно заявлению представителей агентства, она аналогична CVE-2004-0935, обнаруженной более двух десятилетий назад и затрагивающей раннюю версию антивирусного продукта ESET.

CERT/CC предлагает поставщикам инструментов безопасности проверять поля метода сжатия на соответствие практическим данным, добавить механизмы для обнаружения несоответствий в структуре архива и внедрить более агрессивные режимы проверки архивов.

Пользователям следует с осторожностью обращаться с архивными файлами, особенно от неизвестных отправителей, и немедленно удалять их, если попытки распаковки заканчиваются ошибкой «неподдерживаемый метод».

Ранее сообщалось, что вредоносная программа Gootloader, обычно используемая для первоначального доступа в системы, теперь применяет некорректно сформированный ZIP-архив для обхода обнаружения вредоноса путём объединения до 1000 архивов. Вредоносная программа, представляющая собой заархивированный файл JScript, приводит к сбоям инструментов при попытке его анализа. В соответствии с заявлению исследователей, вредоносный файл успешно распаковывается с помощью стандартной утилиты Windows, но инструменты, использующие 7-Zip и WinRAR, терпят неудачу.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

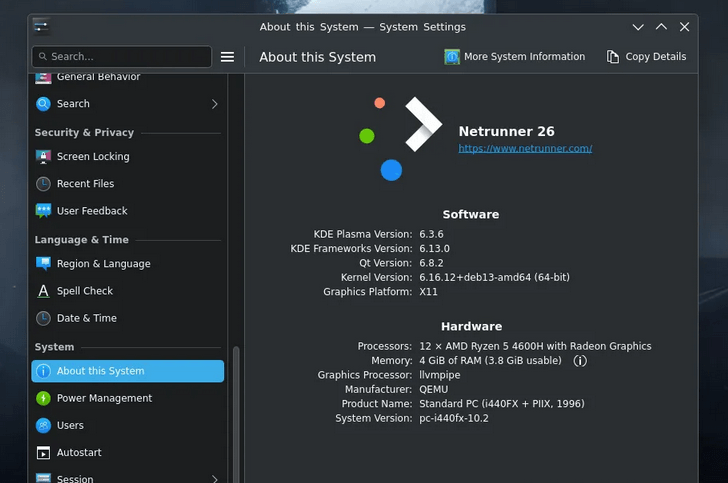

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

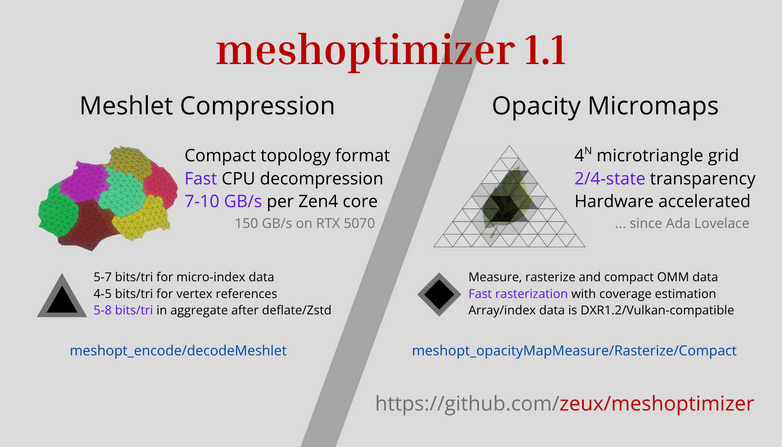

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —