23 марта 2026, 17:33

В интернете появился цельный теханализ MITM-атаки в клиенте Telega от неизвестного источника

В сети 20 марта 2026 года появилась анонимная статья «Технический аналитика MITM‑атаки в клиенте Telega». По словам авторов статьи, это полный разбор последней версии клиента Telega для Android. В статье утверждается, что 18 марта создатели приложения Telega активировали скрытую функциональность. Она позволяет перехватывать все данные между приложением и сервером Telegram. Данные проходят через серверы самой Telega.

Когда клиент Telegram устанавливает подключение к дата‑центру, он генерирует случайные параметры шифрования. Затем передаёт их в зашифрованном виде с помощью алгоритма RSA. В клиент вшит публичный ключ. Заказчик шифрует данные этим ключом. Сервер расшифровывает их с помощью соответствующего приватного ключа.

Исследователи из статьи разобрали последнюю версию клиента Telega для Android и распаковали её через jadx. В коде обнаружен интерфейс DCRestService. Приложение совершает HTTP GET запрос по ссылке программный интерфейс.telega.info/v1/dc-proxy. Ссылка возвращает JSON‑объект с параметром dc_version со значением 2. Также возвращается массив dcs с идентификаторами дата‑центров и адресами.

Как утверждается в статье, все IP‑адреса находятся в диапазоне 130.49.152.0/24. Они принадлежат AS203502 JOINT STOCK COMPANY TELEGA. Автономная система была зарегистрирована 24 ноября 2025 года. Единственный апстрим данной автономной системы — AS47764 LLC VK. Это косвенно указывает на то, что Telega является дочерним проектом VK. Приложение получает IP‑адреса контролируемых Telega серверов. Эти адреса должны заменить адреса настоящих серверов Telegram.

По словам авторов материала, они открыли библиотеку в IDA Pro и нашли список текстовых строк. Поиск по заголовку BEGIN RSA PUBLIC KEY выявил четыре ключа. В оригинальной библиотеке от Telegram есть только три из четырёх ключей, которые зашиты в клиент Telega. В Telega был добавлен вспомогательный ключ.

Как отмечают разработчики статьи, они написали скрипт, который пытается инициировать первичное рукопожатие с сервером MTProto. Запускание скрипта с адресом официального DC2 Telegram показал ошибку транспорта. Хост Telegram предлагает свои ключи. Ключ Telega к ним не относится. Запускание того же скрипта с сервером DC2 Telega показал успешное завершение рукопожатия.

По словам авторов исследования, в Telega был встроен механизм принудительного выхода. По команде с сервера Telega клиент может инициировать появление из аккаунта. При этом стираются все информация о связи с сервером, включая совокупный ключ шифрования. Последний алгоритм демонстрирует пользователю промо‑баннер о переходе на выделенные серверы для максимальной скорости и стабильности.

В статье говорится, что Telega со своим dc‑proxy контролирует хэндшейк. Это означает, что разработчики могут провести классическую атаку MITM. Находясь посередине между клиентом и сервером, они могут просматривать, сохранять и модифицировать весь посещаемость. Telega может без ведома пользователя читать все сообщения в любом чате. Она может подменять контент сообщений и блокировать неугодные каналы. Она может хранить все данные и передавать их третьим лицам.

Равным образом в материале отмечается, что в приложении Telega флаг Perfect Forward Secrecy по умолчанию выключен. Его состояние контролируется сервером Telega. Секретные чаты в Telegram представляют собой чаты с End‑to‑End шифрованием. Telega получает Remote Config через Firebase каждый час. Текущий Remote Config с сервера демонстрирует, что секретные чаты выключены флагом enable_sc со значением false. Входящие секретные чаты тихо игнорируются клиентом Telega.

Внутри приложения есть функциональность чёрных списков. Они работают отдельно от механизмов в Telegram. Это даёт возможность запретить пользователям Telega открывать определённые каналы и чаты. В BlacklistedOverlay отображается текст о недоступности материалов. Это создаёт у пользователя впечатление, что контент был заблокирован администрацией Telegram.

По словам авторов статьи, при помощи сервисов типа Censys были обнаружены демо‑стенды панелей модерации. Сервис находился на поддомене demo.stage.telega.info. Это демо‑версия панели Zeus. Тикеты распределены по трём проектам. Проект «Реестр» содержит запросы от РКН на ограничение каналов, групп и ботов. В некоторых тестовых данных email‑адрес отправителя обращений указан как stream@rkn.gov.ru. Это прямо указывает на интеграцию с Роскомнадзором.

Кроме того, в статье разработчики отметили, что сервис Cerberus находился на поддомене cerberus-webapp.telega.info. Он представляет собой Telegram Mini App для оперативной модерации сообщений в реальном времени. Сообщения могут проходить через ИИ‑анализатор. Есть автоматические действия: автоудаление уверенных нарушений и автобан повторных нарушителей.

19 марта 2026 года Команда мессенджера «Телега» дала официальные пояснения после публикаций о происхождении приложения и его технологической основе. Представители проекта в комментарии для «Бизнес ФМ» заявили, что «Телега» — это полностью независимая разработка, не связанная со структурами VK.

Авторы уточнили статус приложения. «Телега» представляет собой сторонний клиент Telegram, созданный с использованием открытого исходного кода и официального api мессенджера. Безопасность данных обеспечивается стандартным протприблизительном MTProto. Шифрование в «Телеге» работает на том же уровне, что и в оригинальном Telegram.

Читают сейчас

9 минут назад

Разработчик Amazon выявил регрессию в тестовом ядре Linux 7.0, в два раза снижающую эффективность PostgreSQL

Разработчик из Amazon Сальваторе Дипьетро обнаружил регрессию при тестировании СУБД PostgreSQL и компонентов готовившегося к релизу ядра Linux 7.0. Выпуск новой версии ядра Linux, которая будет исполь

1 час назад

Экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны

В НАСА сообщили, что экипаж лунной миссии «Артемида» II на космическом корабле «Орион» преодолел больше половины пути до Луны. В настоящий момент корабль находится приблизительно в 141 тыс. км от Луны

1 час назад

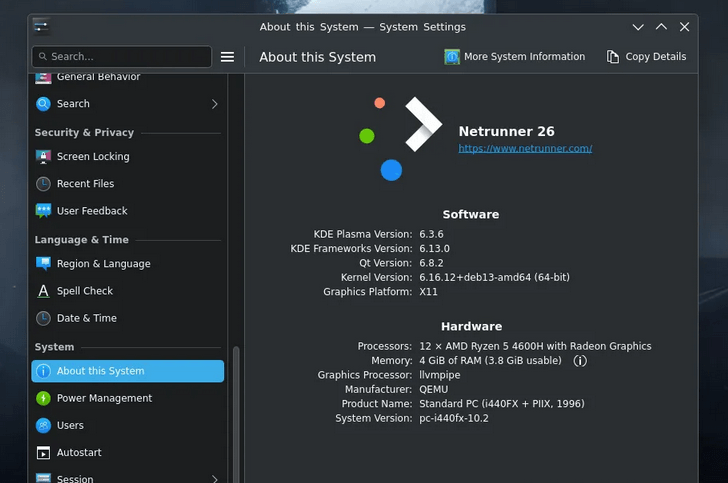

Представлен публике дистрибутив Netrunner 26 на Debian 13 «Trixie» и Linux 6.16

В начале апреля 2026 года разработчик проекта Nitrux Ури Эррера объявил о выпуске и общедоступности сборки Netrunner 26 (кодовое название Twilight), спустя более года после выхода Netrunner 25. Инициа

2 часа назад

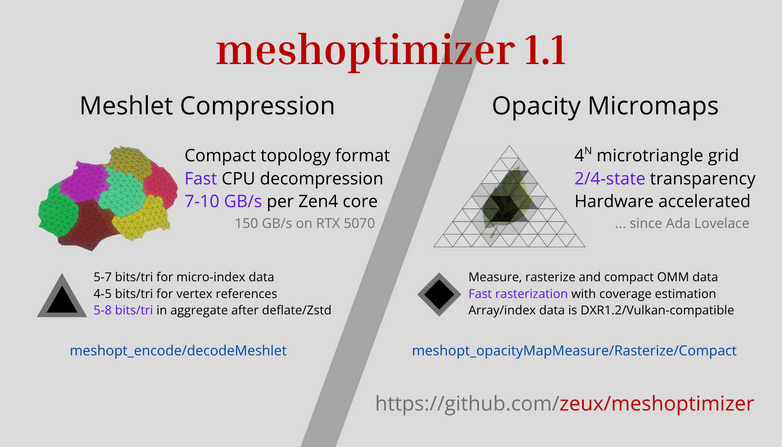

Версия библиотеки meshoptimizer 1.1

2 апреля 2026 года разработчик Arseny Kapoulkine (zeux) представил обновление открытой библиотеки meshoptimizer 1.1. Исходный исходник проекта написан на C++ и JavaScript и опубликован на GitHub под л

8 часов назад

Claude Code нашел 23-летний дефект в Linux

Николас Карлини, исследователь из Anthropic, рассказал на конференции [un]prompted 2026, что с помощью Claude Code обнаружил несколько удаленно эксплуатируемых уязвимостей в ядре Linux. Одна из них —